Festlegen der betroffenen Berechtigungen

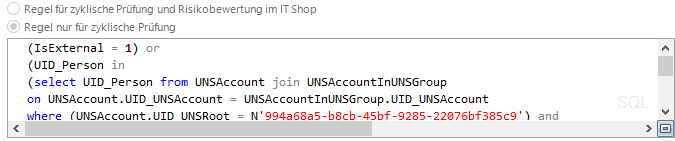

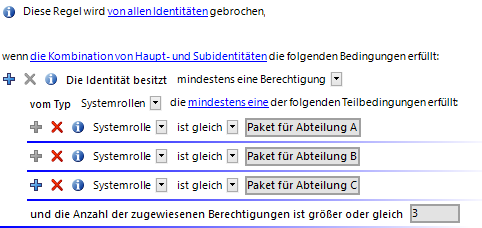

Um Zuweisungen in der Regel zu beachten, müssen Sie mindestens einen Regelblock definieren, der die betroffenen Berechtigungen für die Identitäten ermittelt. Jeder Regelblock kann mehrere Teilbedingung enthalten. Die Teilbedingungen werden über die Optionen alle oder mindestens eine verknüpft.

Abbildung 4: Regelblock für die betroffenen Berechtigungen

Die betroffenen Berechtigungen grenzen Sie über folgende Optionen ein.

-

Mindestens eine Berechtigung

Pro Regelblock definieren Sie eine Berechtigung.

Wählen Sie den Typ der Berechtigung, beispielsweise einen Zielsystemtyp oder den Typ Ressourcen, und definieren Sie die Teilbedingung.

Die Regeln können für alle im Unified Namespace abgebildeten Systemberechtigungen erstellt werden. Dabei wird in den Regelbedingungen auf die Datenbanksichten des Unified Namespace zugegriffen.

-

Mindestens eine Rolle oder Organisationszuordnung

Pro Regelblock definieren Sie die Mitgliedschaft in einer hierarchischen Rolle (Anwendungsrolle, Abteilung, Standort, Kostenstelle, Geschäftsrolle).

Wählen Sie den Typ der Rolle, beispielsweise Abteilungen, und definieren Sie die Teilbedingung.

-

mindestens eine Funktion

Geben Sie mindestens eine SAP Funktion an, durch welche die Regel verletzt wird.

Diese Option kann nur ausgewählt werden, wenn das Modul Modul SAP R/3 Compliance Add-on vorhanden ist. Ausführliche Informationen finden Sie im One Identity Manager Administrationshandbuch für das SAP R/3 Compliance Add-on.

-

Anzahl der Berechtigungen

Pro Regelblock legen Sie die Anzahl der Berechtigungen fest, die eine Identität besitzen muss, damit die Regel verletzt ist.

Standardmäßig wird eine Regelverletzung erkannt, wenn einer betroffenen Identität mindestens ein Objekt zugewiesen ist, das die Bedingung des Regelblocks erfüllt. Sie können diese Anzahl erhöhen. Der Wert 0 ist nicht zulässig.

Die Teilbedingungen definieren Sie folgendermaßen:

-

Eigenschaften: Eigenschaften der Objekte, beispielsweise Definierter Name oder Ressourcentyp.

-

Zuordnungen in anderen Objekten: Zuordnungen der Objekte zu anderen Objekten, beispielsweise die Zuordnung einer Abteilung als primäre Abteilung verschiedener Identitäten.

-

Mitgliedschaften: Mitgliedschaften der Berechtigungen in hierarchischen Rollen und IT Shop-Strukturen. Zuweisungen zu Identitäten oder Arbeitsplätzen, wenn der Berechtigungstyp Systemrollen gewählt wurde.

Zuweisungen von Unternehmensressourcen an die Rollen, wie beispielsweise DepartmentHasADSGroup.

-

Berechtigungselemente: Berechtigungselemente, die für das gewählte Zielsystem definiert sind.

Hinweis: Berechtigungselemente werden nur für kundendefinierte Zielsysteme erstellt.

-

Hat Zusatzeigenschaft: Zusatzeigenschaften, die den Objekten zugewiesen sind.

-

Hat Zusatzeigenschaft aus der Gruppe: Zusatzeigenschaften aus der gewählten Zusatzeigenschaftengruppe, die den Objekten zugewiesen sind.

-

Hat Zusatzeigenschaft mit Wertebereich: Zusatzeigenschaften, die den Objekten zugewiesen sind und für die ein Wertebereich festgelegt ist. In der Regel wird auf einen konkreten Wert geprüft.

-

SQL Abfrage: Frei definierte SQL Bedingung (Where-Klausel). Ausführliche Informationen zum Where-Klausel Assistenten finden Sie im One Identity Manager Anwenderhandbuch für die Benutzeroberfläche der One Identity Manager-Werkzeuge.

Verwandte Themen

Beispiele für einfache Regeln

Die folgenden Beispiele zeigen, wie Regeln mit Hilfe des Regeleditors erstellt werden und welche Auswirkungen die einzelnen Optionen haben.

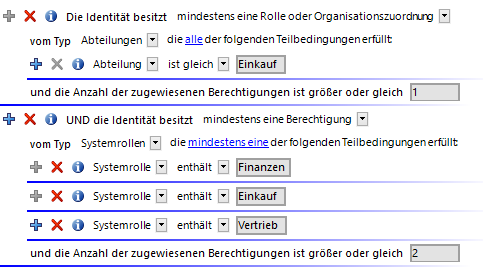

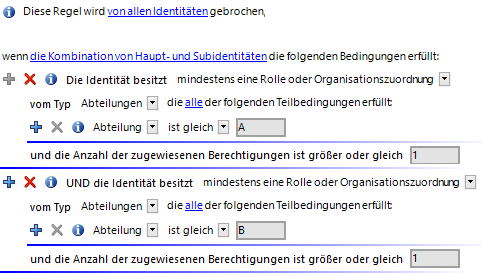

Beispiel 1

Identitäten der Abteilung A dürfen nicht gleichzeitig der Abteilung B angehören.

Definiert werden:

-

Die Option von allen Identitäten und die Kombination von Haupt- und Subidentitäten im Regelblock für die betroffenen Identitäten,

-

zwei Regelblöcke für die betroffenen Berechtigungen mit der Option mindestens eine Rolle oder Organisationszuordnung.

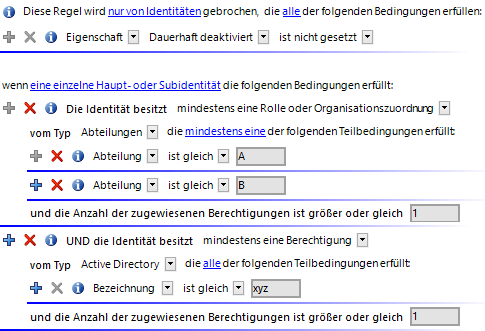

Abbildung 5: Regelbedingung für Beispiel 1

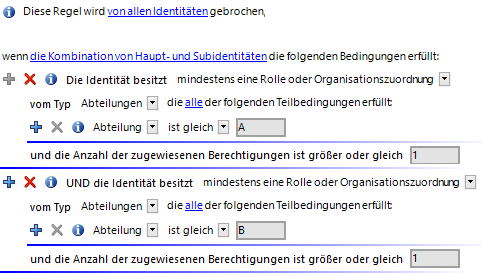

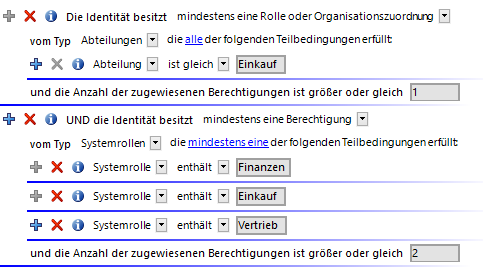

Beispiel 2

Identitäten, die der Abteilung A oder der Abteilung B angehören, dürfen nicht auf die Active Directory Gruppe xyz zugreifen. Diese Regel soll nur für Identitäten geprüft werden, die aktiviert sind.

Definiert werden:

-

die Optionen nur von Identitäten, alle und eine einzelne Haupt- oder Subidentität im Regelblock für die betroffenen Identitäten,

-

zwei Regelblöcke für die betroffenen Berechtigungen

-

mit der Option mindestens eine Rolle oder Organisationszuordnung und

-

mit der Option mindestens eine Berechtigung.

Abbildung 6: Regelbedingung für Beispiel 2

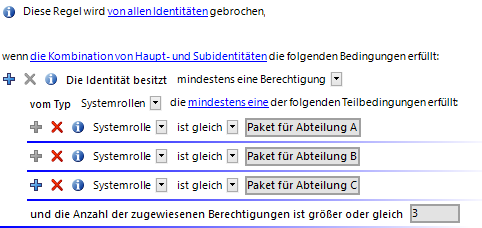

Beispiel 3

Alle zulässigen Berechtigungen werden über Systemrollen an die Identitäten zugewiesen. Eine Identität darf maximal zwei Systemrolle besitzen. Wenn eine Identität Subidentitäten besitzt, dann ist die Regel auch dann verletzt, wenn die Berechtigungen der Haupt- und Subidentitäten zusammen zu einer Regelverletzung führen.

Es gibt drei Systemrollen: Paket für Abteilung A, Paket für Abteilung B, Paket für Abteilung C

Eine Identität hat zwei Subidentitäten. Der Hauptidentität (HI) und den beiden Subidentitäten (SI1 und SI2) sind jeweils eine Systemrolle zugewiesen.

HI: Paket für Abteilung A

SI1: Paket für Abteilung B

SI2: Paket für Abteilung C

Definiert werden:

-

die Option von allen Identitäten und die Kombination von Haupt- und Subidentitäten im Regelblock für die betroffenen Identitäten

-

ein Regelblock für die betroffenen Berechtigungen mit der Option mindestens eine Berechtigung vom Typ Systemrollen die mindestens eine der folgenden Teilbedingungen erfüllt

-

drei Teilbedingungen: Systemrolle ist gleich Paket für Abteilung [A|B|C]

-

Die Anzahl der zugewiesenen Berechtigungen ist größer oder gleich 3.

Da die Hauptidentität aufgrund ihrer Subidentitäten alle drei Systemrollen besitzt, verletzt die Hauptidentität (und nur diese) die Regel.

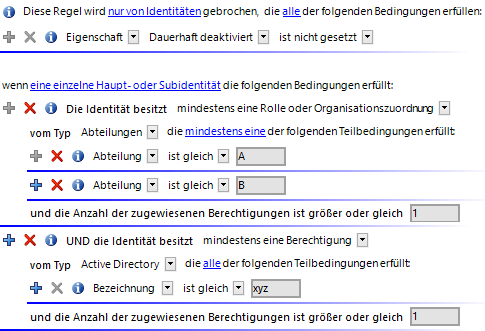

Regelbedingungen im erweiterten Modus

Es gibt zwei Möglichkeiten Regelbedingungen zu definieren, die vereinfachte Definition und den erweiterten Modus. Die vereinfachte Definition mit dem Regeleditor wird standardmäßig zum Erstellen von Regelbedingungen genutzt. Weitere Informationen finden Sie unter Grundlagen zum Umgang mit dem Regeleditor.

Im erweiterten Modus werden in der Regelbedingung die Eigenschaften von Identitäten definiert, die zu einer Regelverletzung führen. Die Zuweisungen werden direkt über die jeweiligen Tabellen ermittelt, in denen die ausgewählten Objekte abgebildet sind (beispielsweise PersonHasSAPGroup oder Person).

Um den erweiterten Modus zu nutzen

-

Aktivieren Sie im Designer den Konfigurationsparameter QER | ComplianceCheck | SimpleMode | NonSimpleAllowed.

Auf dem Stammdatenformular einer Regel werden zusätzlich die Optionen Regel für zyklische Prüfung und Risikobewertung im IT Shop und Regel nur für zyklische Prüfung angezeigt.

-

Aktivieren Sie die Option Regel nur für zyklische Prüfung.

-

Bestätigen Sie die Sicherheitsabfrage mit Ja.

Es wird der Filterdesigner angezeigt.

HINWEIS:

-

Nach der Eingabe einer Regelbedingung im erweiterten Modus können Sie nicht mehr zur vereinfachten Definition wechseln!

-

Regeln im erweiterten Modus werden bei Regelprüfungen innerhalb von Genehmigungsverfahren für IT Shop-Bestellungen nicht berücksichtigt. Für diese Regeln können keine IT Shop Eigenschaften festgelegt werden. Der Tabreiter IT Shop Eigenschaften wird auf dem Stammdatenformular dieser Regeln nicht angezeigt.

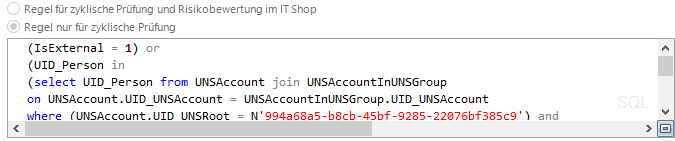

Abbildung 7: Bedingung im erweiterten Modus

Die Regelbedingungen im erweiterten Modus beziehen sich auf das Basisobjekt Identitäten (Tabelle Person). Die komplette Datenbankabfrage wird intern zusammengesetzt:

Select Firstname, Lastname from Person where <Regelbedingung> order by 1,2

HINWEIS: Wenn Sie im Filterdesigner den Bedingungstyp Für das Konto mit dem Zielsystemtyp oder Für die Berechtigung mit dem Zielsystemtyp wählen, können nur Spalten ausgewählt werden, die im Unified Namespace abgebildet sind und für die die Spalteneigenschaft Anzeige im Filterdesigner aktiviert ist.

Ausführliche Informationen zur Bedienung des Filterdesigners finden Sie im One Identity Manager Anwenderhandbuch für die Benutzeroberfläche der One Identity Manager-Werkzeuge.

Tabelle 22: Zulässige Bedingungstypen

|

Eigenschaft |

Eigenschaften der Identitäten. Die Auswahlliste der zulässigen Eigenschaften ist bereits auf die wichtigsten Eigenschaften einer Identität eingeschränkt. |

|

Für das Konto mit dem Zielsystemtyp |

Benutzerkonto der Identität. Die zulässigen Benutzerkonto-Eigenschaften richten sich nach der Auswahl des Zielsystems. |

|

Für die Berechtigung mit dem Zielsystemtyp |

Zielsystemgruppe der Identität. Die zulässigen Gruppeneigenschaften richten sich nach der Auswahl des Zielsystems. |

|

SQL Abfrage |

Freie Eingabe einer SQL-Bedingung (Where-Klausel). Um den Where-Klausel-Assistenten zu nutzen, klicken Sie  . . |

Regelbedingung als SQL-Abfrage

Regelbedingungen im erweiterten Modus können auch direkt als SQL-Abfrage formuliert werden.

Um eine Regelbedingung direkt als SQL-Abfrage zu formulieren

-

Aktivieren Sie im Designer den Konfigurationsparameter QER | ComplianceCheck | PlainSQL.

-

Wählen Sie die Option Regel nur für zyklische Prüfung.

-

Wählen Sie die Aufgabe SQL Definition aktivieren an der Arbeitskopie.

HINWEIS: Wenn der Konfigurationsparameter QER | ComplianceCheck | SimpleMode deaktiviert ist und der Konfigurationsparameter QER | ComplianceCheck | PlainSQL aktiviert ist, können Regelbedingungen nur über eine SQL-Abfrage formuliert werden.

Abbildung 8: Direkte Eingabe der SQL-Abfrage

.

.