Zentraler Bestandteil des One Identity Manager ist die Abbildung von Identitäten mit ihren Stammdaten sowie den Berechtigungen, über die sie in verschiedenen Zielsystemen verfügen. Zu diesem Zweck können Informationen über Benutzerkonten und Berechtigungen aus den Zielsystemen in die One Identity Manager-Datenbank eingelesen und mit den Identitäten verbunden werden. Für jede Identität kann damit ein Überblick über ihre Berechtigungen in allen angebundenen Zielsystemen gewonnen werden. Der One Identity Manager bietet die Möglichkeit Benutzerkonten und ihre Berechtigungen zu verwalten. Änderungen können in die Zielsysteme provisioniert werden. Die Identitäten werden so entsprechend ihrer Funktion mit den benötigten Berechtigungen in den angebundenen Zielsystemen versorgt. Regelmäßige Synchronisationsprozesse halten die Daten zwischen den Zielsystemen und der One Identity Manager-Datenbank konsistent.

Da die Anforderungen von Unternehmen zu Unternehmen unterschiedlich sind, bietet der One Identity Manager verschiedene Verfahren zur Versorgung einer Identität mit den benötigten Benutzerkonten an. Der One Identity Manager unterstützt die folgenden Verfahren, um Identitäten und ihre Benutzerkonten zu verknüpfen:

-

Identitäten erhalten ihre Benutzerkonten automatisch über One Identity Manager Kontendefinitionen.

-

Beim Einfügen eines Benutzerkontos in den One Identity Manager wird automatisch eine vorhandene Identität ermittelt und zugeordnet oder im Bedarfsfall eine neue Identität erstellt.

-

Identitäten und Benutzerkonten werden im One Identity Manager manuell erfasst und einander zugeordnet.

Detaillierte Informationen zum Thema

Die Anforderungen an die Benutzerverwaltung in einem Unternehmen sind oft nicht nur in den vorhandenen Zielsystemtypen unterschiedlich, sondern auch in den einzelnen Zielsystemen eines Zielsystemtyps.

Die Anforderungen an die Administration der Benutzerkonten können beispielsweise folgendermaßen aussehen:

Zielsystemtyp Active Directory mit Microsoft Exchange

-

In der Domäne A soll automatisch für jede interne Identität ein Benutzerkonto erzeugt werden. Die Informationen zum Container und Homeserver richten sich nach der Abteilung und dem Standort der Identität. Jedes Benutzerkonto der Domäne erhält automatisch ein Microsoft Exchange Postfach.

-

In der Domäne B werden die Benutzerkonten unabhängig von Identitätendaten verwaltet. Microsoft Exchange Postfächer können nur über ein Bestellverfahren vergeben werden.

Zielsystemtyp HCL Domino

Zielsystemtyp SAP R/3

-

Alle Identitäten der Personalabteilung erhalten automatisch ein Benutzerkonto im SAP Mandanten 101.

-

Die Identitäten der Abteilung "Bestellwesen" erhalten automatisch ein Benutzerkonto im SAP Mandanten 102, sobald ihnen die entsprechende Rolle zugewiesen wurde.

-

Die Benutzerkonten für den SAP Mandanten 103 werden ausschließlich über ein Bestellverfahren vergeben.

Für die Zuordnung von Benutzerkonten zu Identitäten bedient sich der One Identity Manager verschiedener Mechanismen.

Initiale Zuordnung von Benutzerkonten

Die Benutzerkonten werden durch eine Synchronisation zunächst initial aus einem Zielsystem in den One Identity Manager eingelesen. Dabei kann bereits die automatische Zuordnung der Benutzerkonten zu bestehenden Identitäten erfolgen. Gegebenenfalls können neue Identitäten erzeugt werden und den Benutzerkonten zugeordnet werden. Die Kriterien für diese automatische Zuordnung eines Benutzerkontos zu einer Identität werden unternehmensspezifisch definiert. Nach einer Prüfung der Benutzerkonten kann über Kontendefinitionen der Umfang der Eigenschaften, die eine Identität an ihr Benutzerkonto vererbt, gesteuert werden. Dadurch wird bei Änderungen am System ein Verlust von Benutzerkonten vermieden. Die Prüfung der Benutzerkonten kann manuell oder skriptgesteuert erfolgen.

Zuordnung von Benutzerkonten im laufenden Betrieb

Um im laufenden Betrieb Benutzerkonten an Identitäten zu vergeben, verwendet der One Identity Manager Kontendefinitionen. Kontendefinitionen können für jedes Zielsystem der eingesetzten Zielsystemtypen erzeugt werden, beispielsweise für die unterschiedlichen Domänen einer Active Directory-Umgebung oder die einzelnen Mandanten eines SAP R/3-Systems. Um sicherzustellen, dass beispielsweise ein Microsoft Exchange Postfach erst erzeugt wird, wenn auch ein Active Directory Benutzerkonto vorhanden ist, erhalten die Kontendefinitionen eine Priorität.

Durch die direkte Zuweisung der Kontendefinition an eine Identität oder durch Zuweisung der Kontendefinition an Abteilungen, Kostenstellen, Standorte oder Geschäftsrollen kann eine Identität über die integrierten Vererbungsmechanismen ein Benutzerkonto erhalten. Kontendefinitionen können automatisch an alle Identitäten eines Unternehmens zugewiesen werden, unabhängig von ihrer Zugehörigkeit zu Abteilungen, Kostenstellen, Standorte oder Geschäftsrollen. Es ist im One Identity Manager möglich die Kontendefinitionen als bestellbare Artikel dem IT Shop zuzuordnen. Der Abteilungsleiter kann dann für seine Mitarbeiter Benutzerkonten über das Web Portal bestellen.

Behandlung der Benutzerkonten und Identitäten bei Deaktivierung

Der Umgang mit Identitätendaten, vor allem beim dauerhaften oder zeitweisen Ausscheiden einer Identität aus dem Unternehmen, wird in den einzelnen Unternehmen unterschiedlich gehandhabt. Es gibt Unternehmen, die Identitätendaten nie löschen, sondern diese nur deaktivieren, wenn die Identität das Unternehmen verlässt. Andere Unternehmen wollen die Identitätendaten löschen, jedoch erst dann, wenn sichergestellt ist, dass alle Benutzerkonten der Identität gelöscht wurden.

Die Anforderungen an die Benutzerverwaltung in einem Unternehmen sind oft nicht nur in den vorhandenen Zielsystemtypen unterschiedlich, sondern auch in den einzelnen Zielsystemen eines Zielsystemtyps. Selbst innerhalb eines Zielsystems kann es für unterschiedliche Benutzergruppen unterschiedliche Regeln geben. So können beispielsweise in den einzelnen Domänen innerhalb einer Active Directory-Umgebung unterschiedliche Regeln zur Vergabe von Benutzerkonten gelten.

Eine Anforderung könnte beispielsweise wie folgt aussehen:

-

In der Domäne A werden die Benutzerkonten unabhängig von Identitäten verwaltet.

-

In der Domäne B werden die Benutzerkonten mit einer Identität verbunden. Es ist jedoch keine Übernahme der Identitätenstammdaten an die Benutzerkonten erwünscht.

-

In der Domäne C soll automatisch für jede interne Identität ein Benutzerkonto erzeugt werden. Die Informationen zum Container, Homeserver und Profilserver richten sich nach der Abteilung und dem Standort der Identität.

Um die einzelnen Anforderungen an die Benutzerverwaltung zu erfüllen, können die Benutzerkonten zunächst in Kategorien eingeteilt werden:

-

Unlinked (nicht verbunden): Die Benutzerkonten haben keine Verbindung zur Identität.

-

Linked (verbunden): Die Benutzerkonten haben eine Verbindung zur Identität.

-

Linked configured (verbunden mit Konfiguration der Verbindung): Die Benutzerkonten haben eine Verbindung zur Identität. Über eine Kontendefinition und deren Automatisierungsgrade kann die Auswirkung der Verbindung und der Umfang der vererbten Eigenschaften der Identität an die Benutzerkonten konfiguriert werden.

-

Der One Identity Manager liefert eine Standardkonfiguration mit den Automatisierungsgraden:

-

Unmanaged: Die Benutzerkonten haben eine Zuordnung zur Identität, erben jedoch keine weiteren Eigenschaften der Identität.

-

Full managed: Die Benutzerkonten haben eine Zuordnung zur Identität und erben die Eigenschaften der Identitäten.

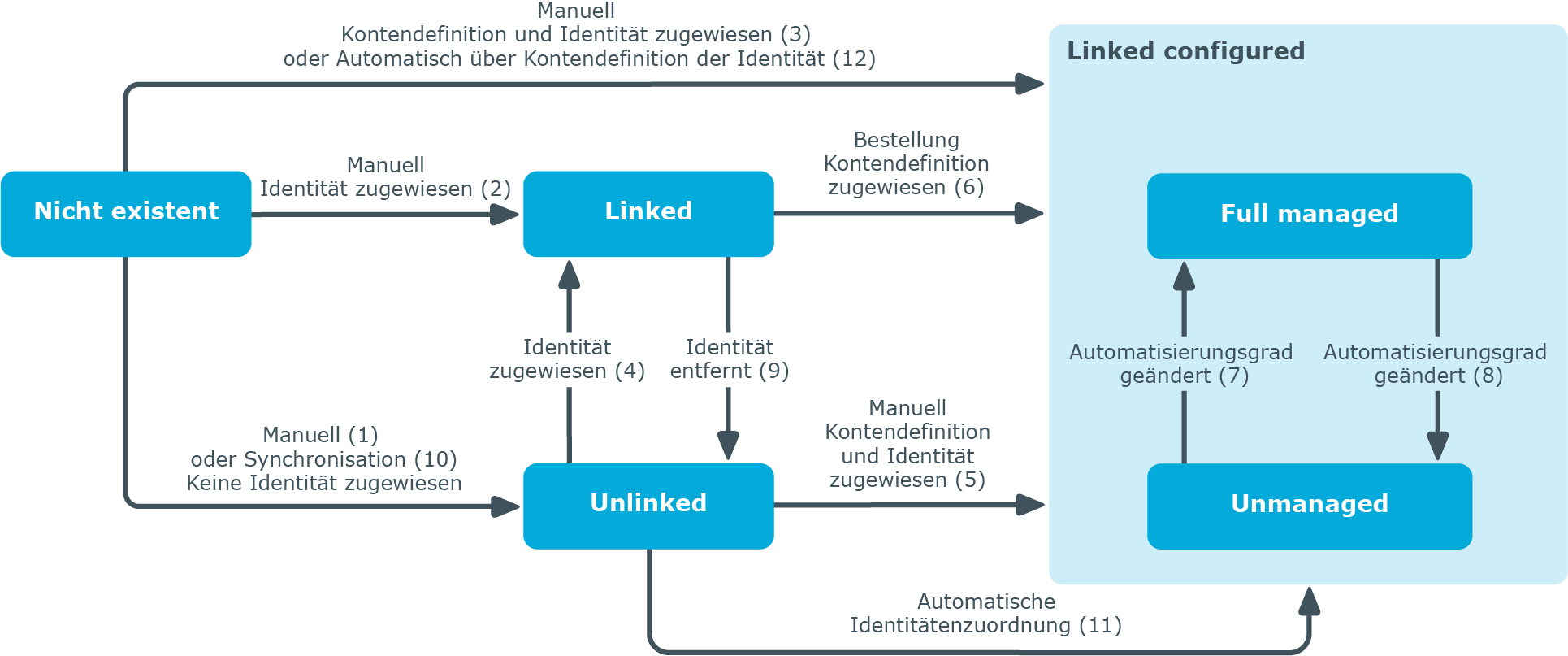

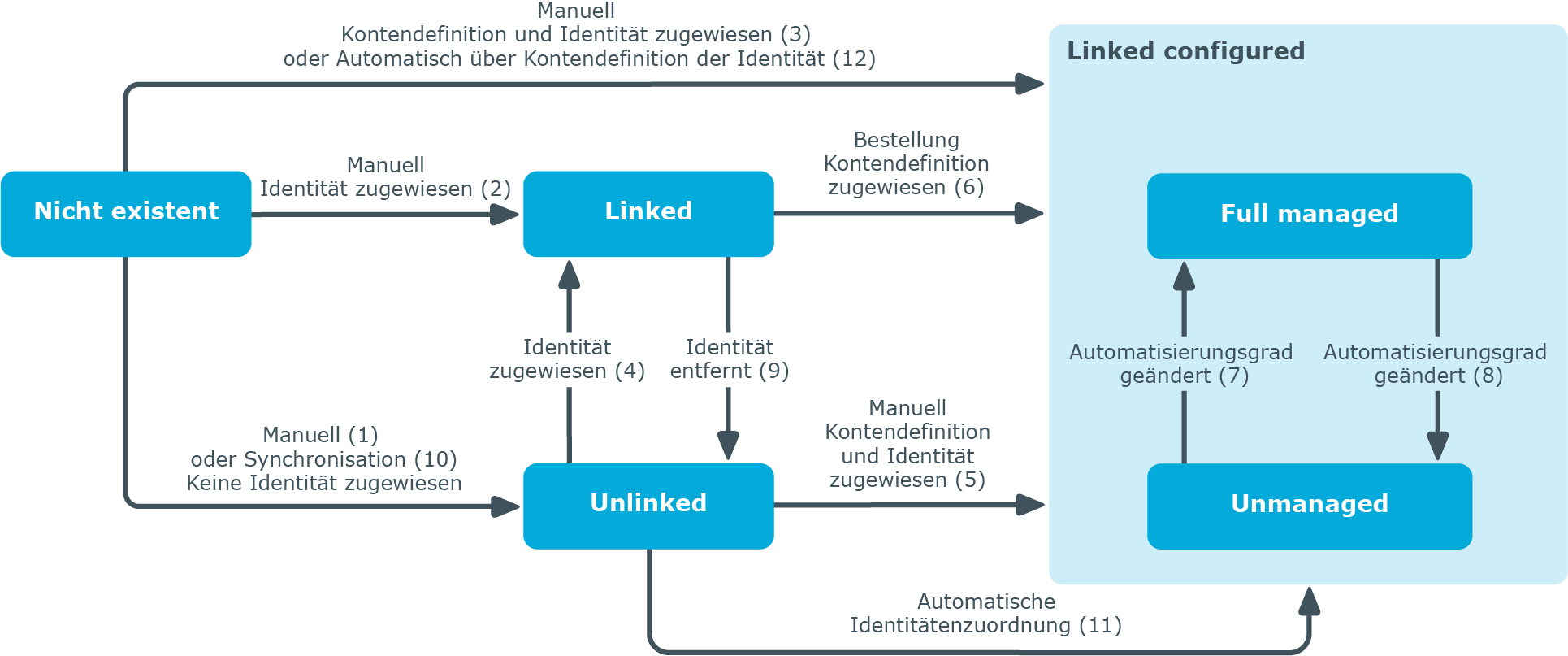

Die folgende Abbildung soll die möglichen Übergänge der Benutzerkonten verdeutlichen. Dabei werden die im One Identity Manager integrierten Standardmechanismen zur Verwaltung der Identitäten und der Benutzerkonten dargestellt.

Abbildung 1: Übergangszustände eines Benutzerkontos

Manuelles Einfügen eines Benutzerkontos

-

Fall 1: Um ein Benutzerkonto unabhängig von Identitäten zu verwalten, wird das Benutzerkonto manuell angelegt und keine Identität zugewiesen. Das Benutzerkonto ist nicht mit einer Identität verbunden und hat damit den Zustand Unlinked.

-

Fall 2: Wird das Benutzerkonto bereits beim manuellen Einfügen mit einer Identität verbunden geht das Benutzerkonto in den Zustand Linked über.

-

Fall 3: Wird beim Anlegen des Benutzerkontos bereits eine Identität zugewiesen und gleichzeitig eine Kontendefinition zugewiesen, geht das Benutzerkonto in den Zustand Linked configured über. Abhängig vom verwendeten Automatisierungsgrad wird der Zustand Linked configured: Unmanaged oder Linked configured: Full managed erreicht.

Bearbeiten eines bestehenden Benutzerkontos

-

Fall 4: Wird einem bestehenden Benutzerkonto manuell eine Identität zugeordnet, geht das Benutzerkonto aus dem Zustand Unlinked in den Zustand Linked über.

-

Fall 5: Wird einem bestehenden Benutzerkonto manuell eine Identität zugeordnet und gleichzeitig eine Kontendefinition zugewiesen, geht das Benutzerkonto aus dem Zustand Unlinked in den Zustand Linked configured über. Abhängig vom verwendeten Automatisierungsgrad wird der Zustand Linked configured: Unmanaged oder Linked configured: Full managed erreicht.

-

Fall 6: Bei der Inbetriebnahme des One Identity Manager können für bestehende Benutzerkonten, die mit Identitäten verbunden sind (Zustand Linked) IT Shop Bestellungen erzeugt werden. Dabei wird eine Kontendefinition zugewiesen und das Benutzerkonto geht in den Zustand Linked configured. Abhängig vom verwendeten Automatisierungsgrad wird der Zustand Linked configured: Unmanaged oder Linked configured: Full managed erreicht.

Ändern des Automatisierungsgrades

-

Fall 7 und Fall 8: Durch Anpassung des Automatisierungsgrades kann ein bestehendes Benutzerkonto vom Zustand Linked configured: Unmanaged in den Zustand Linked configured: Full managed übergehen und umgekehrt. Der Automatisierungsgrad kann dabei nur für Benutzerkonten, die mit einer Identität verbunden sind, geändert werden.

Entfernen von Identitätenzuordnungen

HINWEIS: Der Identitäteneintrag kann von Benutzerkonten im Zustand Linked configured nicht entfernt werden, solange die Identität die Kontendefinition besitzt.

Behandlung der Benutzerkonten bei der Synchronisation

Automatische Identitätenzuordnung zu bestehenden Benutzerkonten

-

Fall 11: An Benutzerkonten im Zustand Unlinked kann der One Identity Manager automatisch Identitäten zuordnen. Wenn dem Zielsystem eine Kontendefinition zugewiesen ist, wird diese Kontendefinition auch an die Identitäten zugewiesen. Abhängig vom verwendeten Automatisierungsgrad wird der Zustand Linked configured: Unmanaged oder Linked configured: Full managed erreicht. Die automatische Identitätenzuordnung kann auf das Einfügen oder Aktualisieren von Benutzerkonten durch eine Synchronisation oder das manuelle Einfügen eines Benutzerkontos folgen. Weitere Informationen finden Sie unter Automatische Zuordnung von Identitäten zu Benutzerkonten.

Automatische Erzeugung von Benutzerkonten über Kontendefinitionen

-

Fall 12: Um im laufenden Betrieb Benutzerkonten automatisch an Identitäten zu vergeben, werden Kontendefinitionen eingesetzt. Hat eine Identität noch kein Benutzerkonto im Zielsystem, wird durch die Zuweisung der Kontendefinition an eine Identität über die integrierten Vererbungsmechanismen und anschließende Prozessverarbeitung ein neues Benutzerkonto erzeugt. Der Automatisierungsgrad wird angepasst auf den Standardautomatisierungsgrad und das Benutzerkonto hat den Zustand Linked configured. Abhängig vom verwendeten Automatisierungsgrad wird der Zustand Linked configured: Unmanaged oder Linked configured: Full managed erreicht. Weitere Informationen finden Sie unter Kontendefinitionen und Automatisierungsgrade.

Entfernen von Kontendefinitionen

-

Wenn die Zuweisung einer Kontendefinition von einer Identität entfernt wird, wird das verbundene Benutzerkonto gelöscht.

-

Über die Aufgabe Entferne Kontendefinition am Benutzerkonto können Sie das Benutzerkonto wieder in den Zustand Linked zurücksetzen. Dabei wird die Kontendefinition vom Benutzerkonto und von der Identität entfernt. Das Benutzerkonto bleibt über diese Aufgabe erhalten, wird aber nicht mehr über die Kontendefinition verwaltet. Die Aufgabe entfernt nur Kontendefinitionen, die direkt zugewiesen sind (XOrigin=1).

Um Benutzerkonten automatisch an Identitäten zu vergeben, kennt der One Identity Manager Kontendefinitionen. Kontendefinitionen können für jedes Zielsystem erzeugt werden. Hat eine Identität noch kein Benutzerkonto in einem Zielsystem, wird durch die Zuweisung der Kontendefinition an eine Identität ein neues Benutzerkonto erzeugt.

Aus den Identitätenstammdaten resultieren die Daten für das Benutzerkonto im jeweiligen Zielsystem. Die Identitäten müssen ein zentrales Benutzerkonto besitzen. Über die primäre Zuordnung der Identität zu einem Standort, einer Abteilung, einer Kostenstelle oder einer Geschäftsrolle und die Zuweisung der IT Betriebsdaten zu diesen Unternehmensstrukturen wird automatisch die Zuteilung der IT Betriebsdaten zum Benutzerkonto der Identität geregelt. Die Verarbeitung erfolgt über Bildungsregeln. In der Standardinstallation sind vordefinierte Bildungsregeln zur Ermittlung der benötigten Daten für die Benutzerkonten enthalten. Bei Bedarf können Sie die Bildungsregeln kundenspezifisch anpassen.