Der One Identity Manager bietet eine vereinfachte Administration der Benutzerkonten einer Unix-basierten Umgebung. Der One Identity Manager konzentriert sich auf die Einrichtung und Bearbeitung von Benutzerkonten und die Versorgung mit den benötigten Berechtigungen. Um die Benutzer mit den benötigten Berechtigungen auszustatten, werden Gruppen im One Identity Manager abgebildet. Damit ist es möglich, die Identity und Access Governance Prozesse wie Attestierung, Identity Audit, Management von Benutzerkonten und Systemberechtigungen, IT Shop oder Berichtsabonnements für Unix-basierte Zielsysteme zu nutzen.

Im One Identity Manager werden die Personen eines Unternehmens mit den benötigten Benutzerkonten versorgt. Dabei können Sie unterschiedliche Mechanismen für die Verbindung der Personen mit ihren Benutzerkonten nutzen. Ebenso können Sie die Benutzerkonten getrennt von Personen verwalten und somit administrative Benutzerkonten einrichten.

Durch die Datensynchronisation werden zusätzliche Informationen zum Unix Host in die One Identity Manager-Datenbank eingelesen. Aufgrund der komplexen Zusammenhänge und weitreichenden Auswirkungen von Änderungen ist die Anpassung dieser Informationen im One Identity Manager nur in geringem Maße möglich.

Der One Identity Manager unterstützt die gängigsten Unix- und Linux Derivate. Detaillierte Informationen finden Sie in den Spezifikationen für One Identity Authentication Services.

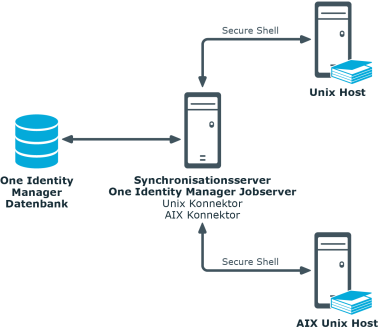

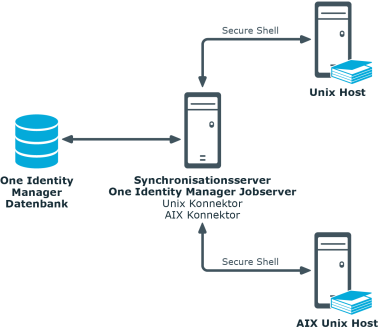

Für die Verwaltung einer Unix-Umgebung spielen im One Identity Manager folgende Server eine Rolle:

- Unix Host

Unix Host, der das Verzeichnis hält. Dieser Host ist ein ausgewählter produktiver Host mit guter Netzwerkanbindung zum Synchronisationsserver. Der Synchronisationsserver verbindet sich gegen diesen Host, um auf die Unix Objekte zuzugreifen.

- Synchronisationsserver

Synchronisationsserver für den Abgleich zwischen der One Identity Manager-Datenbank und dem Unix-basierten Zielsystem. Auf diesem Server ist der One Identity Manager Service mit der Maschinenrolle "Unix" installiert. Die Maschinenrolle "Unix" enthält den Unix Konnektor und den AIX Konnektor. Der Unix Konnektor wird für die Synchronisation und Provisionierung der Objekte des Unix-basierten Zielsystems eingesetzt. Der AIX Konnektor wird für die Synchronisation und Provisionierung der Objekte eines IBM AIX Systems eingesetzt. Die Konnektoren kommunizieren direkt mit den Unix Host.

Abbildung 1: Architektur für die Synchronisation

In die Einrichtung und Verwaltung eines Unix-basierten Zielsystems sind folgende Benutzer eingebunden.

Tabelle 1: Benutzer

| Zielsystemadministratoren |

Die Zielsystemadministratoren müssen der Anwendungsrolle Zielsysteme | Administratoren zugewiesen sein.

Benutzer mit dieser Anwendungsrolle:

-

Administrieren die Anwendungsrollen für die einzelnen Zielsystemtypen.

-

Legen die Zielsystemverantwortlichen fest.

-

Richten bei Bedarf weitere Anwendungsrollen für Zielsystemverantwortliche ein.

-

Legen fest, welche Anwendungsrollen für Zielsystemverantwortliche sich ausschließen.

-

Berechtigen weitere Personen als Zielsystemadministratoren.

-

Übernehmen keine administrativen Aufgaben innerhalb der Zielsysteme. |

| Zielsystemverantwortliche |

Die Zielsystemverantwortlichen müssen der Anwendungsrolle Zielsysteme | Unix oder einer untergeordneten Anwendungsrolle zugewiesen sein.

Benutzer mit dieser Anwendungsrolle:

-

Übernehmen die administrativen Aufgaben für das Zielsystem.

-

Erzeugen, ändern oder löschen die Zielsystemobjekte, wie beispielsweise Benutzerkonten oder Gruppen.

-

Bearbeiten Kennwortrichtlinien für das Zielsystem.

-

Bereiten Gruppen zur Aufnahme in den IT Shop vor.

-

Können Personen anlegen, die eine andere Identität haben als den Identitätstyp Primäre Identität.

-

Konfigurieren im Synchronization Editor die Synchronisation und definieren das Mapping für den Abgleich von Zielsystem und One Identity Manager.

-

Bearbeiten Zielsystemtypen sowie die ausstehenden Objekte einer Synchronisation.

-

Berechtigen innerhalb ihres Verantwortungsbereiches weitere Personen als Zielsystemverantwortliche und erstellen bei Bedarf weitere untergeordnete Anwendungsrollen. |

| One Identity Manager Administratoren |

-

Erstellen bei Bedarf im Designer kundenspezifische Rechtegruppen für Anwendungsrollen für die rollenbasierte Anmeldung an den Administrationswerkzeugen.

-

Erstellen bei Bedarf im Designer Systembenutzer und Rechtegruppen für die nicht-rollenbasierte Anmeldung an den Administrationswerkzeugen.

-

Aktivieren oder deaktivieren im Designer bei Bedarf zusätzliche Konfigurationsparameter.

-

Erstellen im Designer bei Bedarf unternehmensspezifische Prozesse.

-

Erstellen und konfigurieren bei Bedarf Zeitpläne.

-

Erstellen und konfigurieren bei Bedarf Kennwortrichtlinien. |

| Administratoren für den IT Shop |

Die Administratoren müssen der Anwendungsrolle Request & Fulfillment | IT Shop | Administratoren zugewiesen sein.

Benutzer mit dieser Anwendungsrolle:

|

| Administratoren für Organisationen |

Die Administratoren müssen der Anwendungsrolle Identity Management | Organisationen | Administratoren zugewiesen sein.

Benutzer mit dieser Anwendungsrolle:

|

| Administratoren für Geschäftsrollen |

Die Administratoren müssen der Anwendungsrolle Identity Management | Geschäftsrollen | Administratoren zugewiesen sein.

Benutzer mit dieser Anwendungsrolle:

|

Der One Identity Manager unterstützt die gängigsten Unix- und Linux Derivate. Detaillierte Informationen finden Sie in den Spezifikationen für One Identity Authentication Services.

Um die Objekte eines Unix-basierten Zielsystems initial in die One Identity Manager-Datenbank einzulesen

- Stellen Sie im Unix-basierten Zielsystem ein Benutzerkonto für die Synchronisation mit ausreichenden Berechtigungen bereit.

-

Die One Identity Manager Bestandteile für die Verwaltung von Unix-basierten Zielsystemen sind verfügbar, wenn der Konfigurationsparameter "TargetSystem\Unix" aktiviert ist.

- Installieren und konfigurieren Sie einen Synchronisationsserver und geben Sie den Server im One Identity Manager als Jobserver bekannt.

- Erstellen Sie mit dem Synchronization Editor ein Synchronisationsprojekt.

Verwandte Themen