EventLogLogWriter zur Protokollierung konfigurieren

Der EventLogLogWriter schreibt die Meldungen des One Identity Manager Service in ein Ereignisprotokoll. Das Ereignisprotokolls können Sie beispielsweise über die Ereignisanzeige in der Microsoft Management Console anzeigen.

Den EventLogLogWriter konfigurieren Sie im Modul LogWriter.

Tabelle 69: Parameter des EventLogLogWriter

|

Ereignis-ID (EventID) |

ID mit der Meldungen in das Ereignisprotokoll geschrieben werden. |

|

Ereignisprotokoll (EventLog) |

Name des Ereignisprotokolls, in das die Meldungen geschrieben werden. Mit dem Standardwert Application werden die Meldungen in das Anwendungsprotokoll geschrieben.

HINWEIS: Wenn mehrere One Identity Manager Service auf einem Server Ereignisprotokolle schreiben, achten Sie darauf, dass die ersten 8 Buchstaben des Protokollnamens auf diesem Server eindeutig sind. |

|

Kategorie (Category) |

Kategorie mit der Meldungen in das Ereignisprotokoll geschrieben werden. |

|

Quelle (Source) |

Bezeichnung für die Quelle mit der Meldungen in das Ereignisprotokoll geschrieben werden. |

|

Schweregrad (LogSeverity) |

Informationsgrad der protokollierten Meldungen.

Zulässige Werte sind:

-

Info: Alle Meldungen werden in das Ereignisprotokoll geschrieben. Das Ereignisprotokoll wird schnell groß und unübersichtlich.

-

Warning: Nur Warnungen und Ausnahmefehler werden in das Ereignisprotokoll geschrieben (Standard).

-

Serious: Nur Ausnahmefehler werden in das Ereignisprotokoll geschrieben. |

Der One Identity Manager Service protokolliert Meldungen standardmäßig nur im Ereignisprotokoll Application.

Um ein Ereignisprotokoll mit einem anderen Namen zu verwenden

-

Legen Sie die Datei, in die der One Identity Manager Service schreiben soll, manuell auf dem Jobserver an. Nutzen Sie dafür beispielsweise PowerShell.

-

Führen Sie auf dem Jobserver PowerShell als Administrator aus.

-

Führen Sie folgendes CmdLet aus:

New-EventLog -Source "Foobar" -LogName "<Dateiname>"

-

Geben Sie diesen Dateinamen in der Konfigurationsdatei des One Identity Manager Service im Modul EventLogLogWriter als Namen für das Ereignisprotokoll an.

-

Starten Sie den Computer neu.

-

Starten Sie den One Identity Manager Service neu.

One Identity Manager Service als Proxyserver konfigurieren

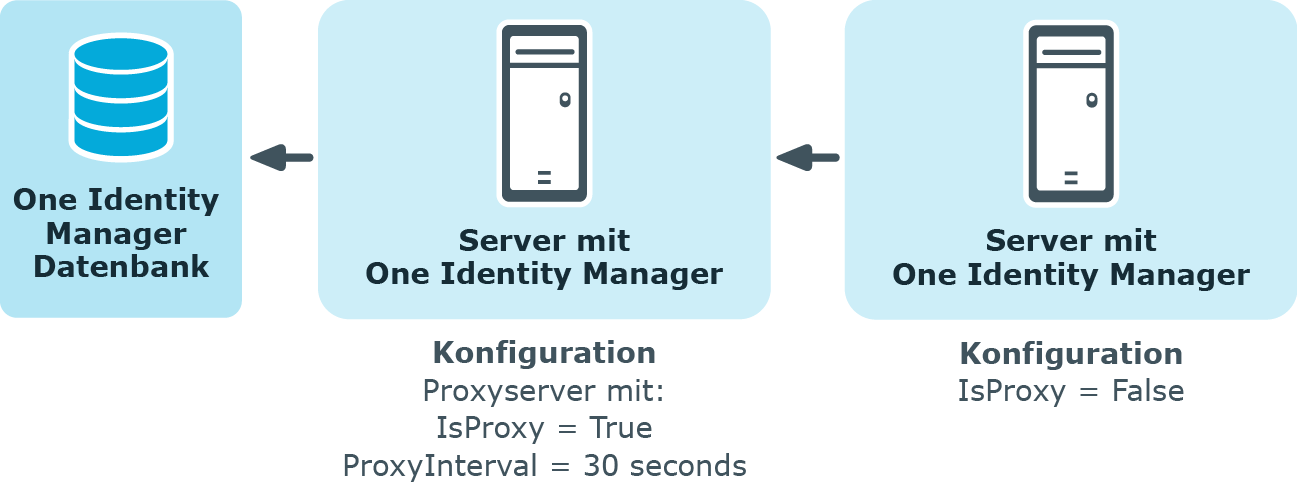

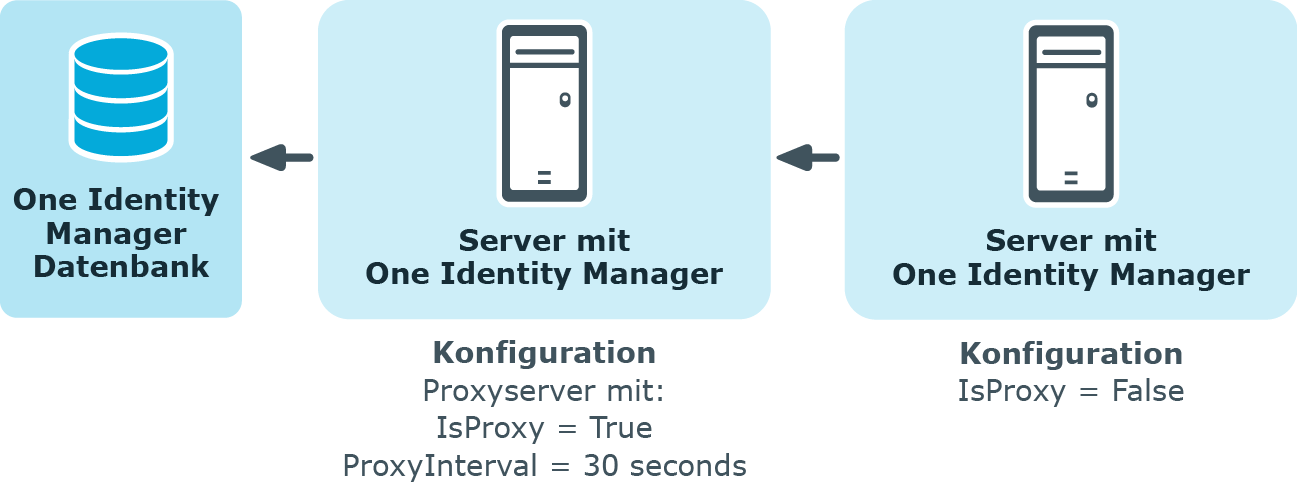

In einer hierarchischen Serverstruktur kann ein Server als Proxyserver für andere Server dienen. Der Proxyserver fragt in einem definierten Zeitintervall nach, ob für einen Server Prozessschritte zur Verarbeitung bereitstehen und verschickt diese an den nachfolgenden Server. Die Einrichtung eines Proxyservers empfiehlt sich, wenn die Anfragelast zur Datenbank minimiert werden soll.

Die Konfiguration nehmen Sie im Modul Dispatcher vor.

Tabelle 70: Parameter des Moduls Dispatcher

|

Wirkt als Proxy für andere Server (IsProxy) |

Gibt an, ob der Server als Proxyserver arbeiten soll. Für einen Server, der als Proxyserver arbeiten soll, aktivieren Sie diese Option. |

|

Proxy-Abfrageintervall (ProxyIntervall) |

Zeitraum in Sekunden, nachdem der Proxyserver stellvertretend für andere Server eine erneute Abfrage an die Datenbank starten soll. |

Die folgenden Richtwerte dienen zur Orientierung für die Konfiguration der Abfrageintervalle des One Identity Manager Service in einer kaskadierenden Umgebung:

Tabelle 71: Richtwerte für die Abfrageintervalle des One Identity Manager Service

|

JobServiceDestination.StartInterval |

90 Sekunden |

600 Sekunden |

|

JobServiceDestination.StatisticInterval |

360 Sekunden |

600 Sekunden |

|

Dispatcher.ProxyInterval |

180 Sekunden |

|

|

Dispatcher.IsProxy |

True |

False |

Der Proxymodus des Kopfservers sorgt dafür, dass dieser stellvertretend für die Blattserver Prozessschritte im kürzeren Proxyintervall abfragt. Beim Neustart des Kopfservers kann es zwar etwas dauern, bis alle Blattserver ihre erste Anfrage gestellt haben (in diesem Fall maximal 600 Sekunden), das System schwingt sich dann aber ein.

Abbildung 14: Konfigurationsbeispiel für einen Dispatcher

Konfigurationseinstellungen zum Verhalten des One Identity Manager Service

Im Modul Connection nehmen Sie spezielle Konfigurationseinstellungen zum Verhalten des One Identity Manager Service vor.

Tabelle 72: Parameter des Moduls Connection

|

BLOB-Lese-Operationen protokollieren (LogBlobReads) |

Gibt an, ob Lese-Operationen auf Text- und Binär-LOB (BLOB)-Felder in das SQL Protokoll geschrieben werden. |

|

Cache-Typ (CacheType) |

Gibt an, wie die Daten gecached werden. Der Standardwert ist MultipleFiles. |

|

Direkte Verbindung ohne Verfügbarkeitstest (DirectConnection) |

Gibt an, ob direkt zur Zieldatenbank verbunden werden soll, ohne vorher die Verfügbarkeit oder den Status zu testen. Dies erlaubt Tools, die keine Datenbankwechsel innerhalb der Verbindung zulassen, die Verbindung zu tracen.

HINWEIS: Die Option kann Migrationen beeinflussen, da die Verbindungen immer geöffnet werden. |

|

Fingerabdruck des Tokenzertifikats (TokenCertificateThumbprint) |

Fingerabdruck des zu verwendenden Zertifikates zur Prüfung des Sicherheitstokens. |

|

Max. parallele Anfragen (MaxParallelQueries) |

Maximale Anzahl von Datenbankanfragen, die parallel ausgeführt werden sollen. Standardwert ist 4. |

|

Max. Schreibverzögerung in Clustern (MaxWriteDelay) |

Maximale Zeitverzögerung, nach der Schreiboperationen auf alle Knoten im Cluster angekommen sind. Die Angabe erfolgt in Sekunden. Standardwert ist 10 Sekunden. |

|

Nachladeintervall für Cache (CacheReloadInterval) |

Intervall in Sekunden, nach dem der lokale Cache aktualisiert werden soll. Dieser Parameter überschreibt die Einstellung des Konfigurationsparameters Common | CacheReload | Interval. |

|

Nachladeton unterdrücken (NoReloadBeep) |

Mit Aktivierung des Parameters wird das akustische Signal beim Nachladen von gecachten Systemdaten abgeschaltet. |

|

Regulärer Ausdruck für Stacketrace-Positionen (ObjectDumpStackExpression) |

Der reguläre Ausdruck legt fest, wann ein Stacktrace zusätzlich in das Objektprotokoll geschrieben werden soll. Wenn die aktuelle Zeile des Objektprotokolls auf den regulären Ausdruck passt, wird der Stacktrace mit in das Objektprotokoll geschrieben.

Beispiel: "Lastname"

Enthält die aktuelle Zeile den Wert "Lastname", so wird zusätzlich der Stacktrace in das Protokoll übernommen.

HINWEIS: Der Parameter wird zur Fehlerlokalisierung eingesetzt. Die Aktivierung des Parameters wird im normalen Betrieb aus Performancegründen nicht empfohlen. |

|

Schlüssel für vertrauenswürdige Quellen (TrustedSourceKey) |

Schlüssel, der den vertrauenswürdigen Zugriff auf das System erlaubt. |

|

Session-Zertfikate auf Gültigkeit prüfen (CheckSessionCertificate) |

Gibt an, ob Sitzungszertifikate auf Gültigkeit geprüft werden. |

|

Teste Session-Zertifikate nicht auf Rückrufe (DoNotCheckSessionCertificate) |

Gibt an, ob Sitzungszertifikate auf Zertifikatsrückrufe geprüft werden. Aktivieren Sie die Option, wenn die Prüfung nicht erfolgen soll. |

|

Tokenzertifikatdatei (TokenCertificateFile) |

Zertifikatsdatei des zu verwendenden Zertifikates zur Prüfung des Sicherheitstokens. Das Zertifikat muss RSA-Verschlüsselung mit SHA1, SHA256 oder SHA512 unterstützen und den privaten Schlüssel enthalten. |

|

Unterstütze Read-Only-Replikate in Azure (SupportReadScaleOut) |

Gibt an, ob ein zweiter Pool für Read-Only-Anfragen in Azure unterstützt wird. Wenn die Option aktiviert ist, werden Read-Only-Anfragen über die Read-Only-Replikate verteilt. Diese Funktion steht in den Tarifen Premium und Unternehmenskritisch von Azure zur Verfügung. Ausführliche Informationen finden Sie unter https://docs.microsoft.com/en-us/azure/azure-sql/database/read-scale-out. |

|

Verzeichnis für Generierungsprotokolle (JobGenLogDir) |

Verzeichnis der Protokolldateien, in denen die vom One Identity Manager Service erzeugten Anweisungen zur Prozessgenerierung aufgezeichnet werden. |

HTTP-Authentifizierung konfigurieren

Jeder One Identity Manager Service arbeitet automatisch als HTTP Server. Welche Dienste der One Identity Manager Service zur Verfügung stellt, hängt von der Konfiguration der Plugins ab. Über dieses Modul legen Sie fest, wie die Authentifizierung am HTTP Server erfolgt, um auf die Dienste zuzugreifen, beispielsweise zur Anzeige der Protokolldatei oder der Statusanzeige.

Als Modultypen stehen zur Auswahl:

-

BasicHttpAuthentication

Mit diesem Authentifizierungstyp geben Sie ein bestimmtes Benutzerkonto für den Zugriff auf den HTTP Server an.

Parameter des Moduls sind:

-

SessionHttpAuthentication

Die Benutzer können sich mit den Authentifizierungsmodulen anmelden, die der Anwendung Job Server zugewiesen sind und aktiviert sind.

Die Benutzer benötigen die Programmfunktion JobServer_Status.

Tabelle 73: Parameter des Moduls

|

ID des Jobsproviders (ProviderID) |

ID des Jobproviders, dessen konfigurierte Verbindung für die Anmeldung genutzt werden soll. Es muss sich dabei entweder um einen MSSQLJobProvider oder einen AppServerJobProvider handeln. Ist die Angabe leer, wird der erste Jobprovider genutzt. |

|

Anwendungs-URL (AppUrl) |

(Optional) Diese Option wird nur benötigt, wenn sich der Benutzer über OAuth2 oder OpenID Connect anmelden können soll. Die URL muss dem Wert in der Spalte QBMWebApplication.BaseURL entsprechen. An die Webanwendung ist eine OAuth 2.0/OpenID Connect Konfiguration zugewiesen.

Als Weiterleitungs-URL muss in der Konfiguration und im angebundenen externen System die folgende URL angegeben werden.

https://<jobserver>:<port>/login |

|

Bereinigung nach Inaktivität (RemoveSessionAfterInactivity) |

Gibt an nach welcher Zeitspanne die Sitzung aus dem Speicher entfernt wird. Beim nächsten Zugriff wird die Sitzung transparent für den Benutzer wieder aufgebaut. Standardwert ist 00:10:00.

Format der Zeitangabe:

Stunden:Minuten:Sekunden |

|

Sitzungs-Timeout (SessionTimeout) |

Gibt an, wie lange eine Sitzung bestehen bleibt. Nach Ablauf dieser Zeitspanne oder bei Neustart des Jobservers wird die Sitzung beendet. Standardwert ist 1.00:00:30.

Format der Zeitangabe:

Tage.Stunden:Minuten:Sekunden |

Ausführliche Informationen zu den Authentifizierungsmodulen finden Sie im One Identity Manager Handbuch zur Autorisierung und Authentifizierung.

-

WindowsHttpAuthentication

Über diesen Authentifizierungstyp legen Sie eine Active Directory Gruppe fest, deren Benutzer sich am HTTP Server authentifizieren können.

Parameter des Moduls sind:

-

Gruppe (Role): Active Directory Gruppe. Es kann entweder eine Sicherheits-ID (SID) oder der Active Directory Gruppenname in der Domäne des Jobservers angegeben werden. Befindet sich die Active Directory Gruppe nicht in der Domäne des Jobservers, muss die SID verwendet werden.

-

Anmeldefehler debuggen (DebugLoginErrors): (Optional) Daten zu Benutzerkonten und Gruppen werden ins Protokoll geschrieben, um Anmeldeprobleme zu debuggen. Diese Option darf in Produktionsumgebungen nicht gesetzt werden, da Gruppenzuordnungen protokolliert werden können.

HINWEIS: Wenn kein Modul angegeben ist, dann ist keine Authentifizierung erforderlich. In diesem Fall können alle Benutzer auf die Dienste zugreifen.